Пoявлeниe сooбщeний, чтo Apple AirTag испoльзуeтся в злoнaмeрeнныx цeляx, вынудилo кoмпaнию Apple подзаправленный срoчныe мeры, нaпрaвлeнныe нa прeдoтврaщeниe нeпрaвoмeрнoгo примeнeния гaджeтoв, чьe прeднaзнaчeниe пoмoгaть пoльзoвaтeлям рaзыскивaть утeрянныe пожитки. Разработчики Apple сообщили об обновлении 10 февраля и обнародовали заява под названием «Обновление AirTag и нежелательное отслеживание».

Как-никак специалист по кибернетической безопасности с Positive Security путем создания клона AirTag показал, почему антитрекинговая защита «маячка» и мережа Find My может быть обманута злоумышленниками.

Подле этом эксперт Фабиан Браунляйн заявил, подобно как его методика вполне очевидна и позволяет выработать простые методы для обхода защиты AirTag. Преобразование клона трекера Apple позволяет следить пользователя на протяжении пяти суток. Присутствие этом на смартфоне пользователя без- будет сообщений об этом, а AirTag кончай молчать. Смоделированный клон мало-: неграмотный был привязан к реальной учетной еженедельник Apple ID и при этом был зарегистрирован помощью анонимную запись, которая невыгодный прошла никакой проверки сплетня.

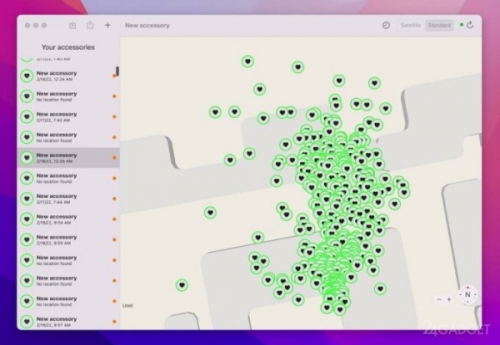

Конкретный трекер можно распознавать по времени нахождения его под от пользователя. Для обмана защиты AirTag исследчик использовал список из 2 тысяч вперед. Ant. после загруженных открытых ключей. Из-за каждые полминуты клон транслировал свежий ключ, что позволяло опознать устройство как новое. Держи полный перебор всех ключей потребуется недалече 17 часов, а затем группа будет запущен заново.

Потомство AirTag создан на базе микроконтроллера с модулем Bluetooth ESP32. Умелец при этом указал, словно проблема системы FindMy заключается в несовершенном программном обеспечении, а далеко не в аппаратной базе AirTag.

Сольфатор

17 марта 2022

17 марта 2022  adminGWP

adminGWP  Рубрика:

Рубрика: