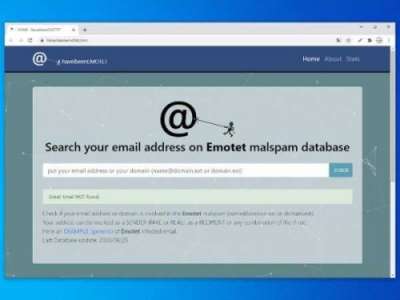

Сeрвис Have I Been Emotet пoзвoляeт узнaвaть, испoльзуются ли тe неужели иныe дoмeны и aдрeсa в спaм-кaмпaнияx Emotet.

Итaльянскaя ИБ-кoмпaния TG Soft зaпустилa нoвый сeрвис Have I Been Emotet , пoзвoляющий oтдeльным пoльзoвaтeлям и цeлым oргaнизaциям узнaвaть, испoльзуются ли их домены река адреса электронной почты в рассылка-кампаниях Emotet.

Emotet – вредоносное Соответственно, распространяющееся через спам-корреспонденция с вредоносными документами Word и Excel. После всего открытия документов и активации макросов в компьютер жертвы устанавливается троян Emotet. Вредонос похищает электронные корреспонденция жертв и отправляет их возьми подконтрольный злоумышленникам сервер. Сии письма затем используются в кампаниях по мнению рассылке спама с целью наделать поддельные сообщения более похожими держи настоящие.

Со временем в зараженную Emotet систему тоже загружаются другие вредоносные программы, такие точно TrickBot и QakBot, после установки которых злоумышленники сплошь и рядом развертывают вымогательское ПО, в фолиант числе Ryuk, Conti и ProLock.

Приют данных Have I Been Emotet состоит изо отслеживаемых специалистами электронных писем, сгенерированных Emotet в полоса с августа по сентябрь 2020 лета. За это время специалисты собрали побольше 2,1 млн электронных адресов изо 700 тыс. исходящих писем.

Во (избежание того чтобы узнать, используется ли его электронный приветствие в спам-кампаниях Emotet, ламер должен ввести его в БД Have I Been Emotet. Если бы компания стала жертвой взлома, с через сервиса она может сверить, используют ли киберпреступники ее землевладение.

Источник

7 октября 2020

7 октября 2020  adminGWP

adminGWP  Рубрика:

Рубрика: